快速導讀

2014年DDoS攻擊方式中(zhōng)出現了新的DDoS反射式放(fàng)大(dà)攻擊形式,該攻擊基于SSDP協議利用一(yī)些智能設備進行反射式攻擊,攻擊帶寬放(fàng)大(dà)倍數最高可達75倍。在國内,在線遊戲已進入DDoS攻擊目标的前3。在2014年DDoS攻擊事件中(zhōng),某次攻擊事件流量超過100Gbps。

關鍵發現:

1. 智能設備發起DDoS攻擊數量明顯增多

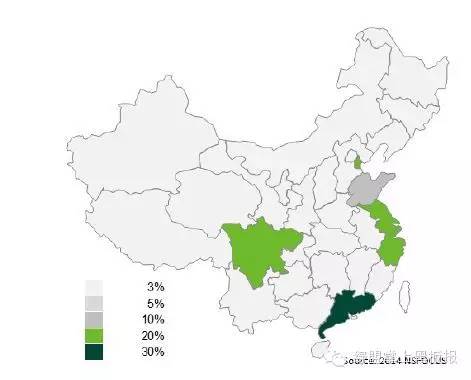

2. 廣東依然是最嚴重的受害區域

3. 18點-23點是DDoS開(kāi)始攻擊的主要時間段

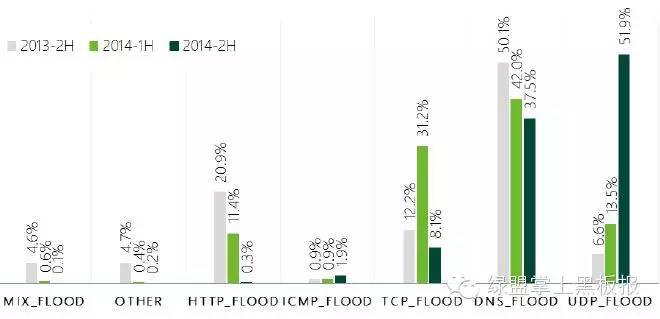

4. UDP FLOOD成爲最主要的DDoS攻擊方式

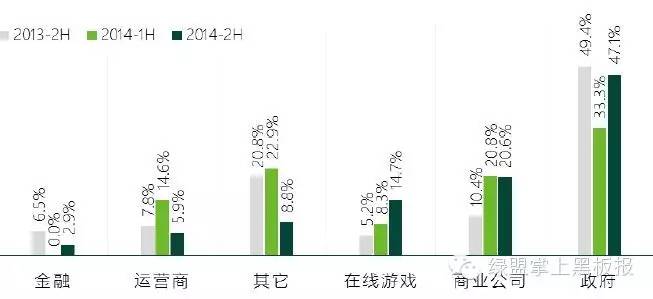

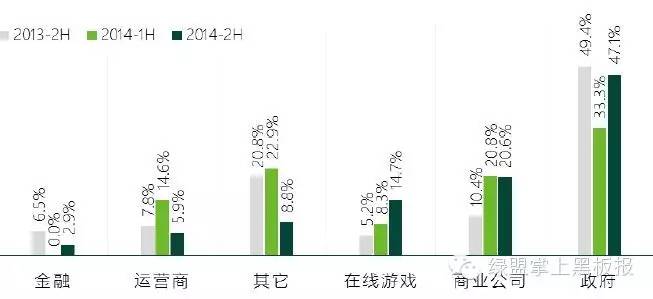

5. 在線遊戲已進入DDoS攻擊目标前3

6. 93% DDoS攻擊發生(shēng)在半小(xiǎo)時内

預測2015:

1. DDoS攻擊峰值流量将再創新高

2. 反射式DDoS攻擊技術會繼續演進

3. DNS服務将迎來更多的DDoS攻擊

4. 針對行業的DDoS攻擊将持續存在

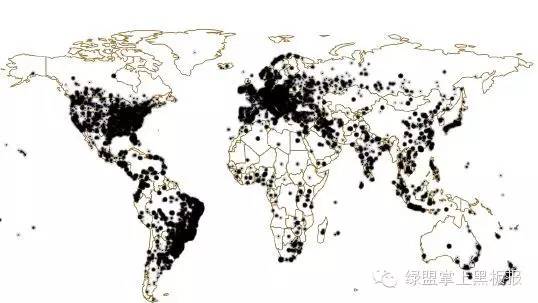

全球已發現700多萬SSDP設備可能被利用進行DDoS攻擊

由于一(yī)些基于SSDP協議的智能設備存在弱口令或者漏洞,且一(yī)般情況下(xià)防禦薄弱,容易被攻擊者利用,進而成爲DDoS攻擊源。

廣東依然是最嚴重的受害區域

與2014上半年相比,廣東省内被攻擊的比例雖然下(xià)降,但是其下(xià)半年遭受攻擊次數是上半年的一(yī)倍多。

18點-23點是DDoS開(kāi)始攻擊的主要時間段

攻擊者選擇這個時間段開(kāi)始進行攻擊,因爲這段時間電(diàn)腦在線數量多,網絡流量比較大(dà),使得攻擊效果會“事半功倍”。

UDP FLOOD成爲最主要的DDoS攻擊方式

UDP FLOOD上升爲重要DDoS攻擊方式的原因之一(yī),與反射式DDoS攻擊有密切關系。此類攻擊不需要占領大(dà)量的“肉雞”,而且從被攻擊者角度來看,所有數據包都是正常的,但海量數據最終嚴重損耗網絡帶寬資(zī)源。

在線遊戲已進入DDoS攻擊目标前3

在線遊戲運營商(shāng)被攻擊事件的急速上升, 可能與攻擊者通過勒索而牟取非法利益存在着聯系,也有可能存在非正當商(shāng)業競争等原因。