2019年8月,一(yī)夥來自中(zhōng)東的黑客悄無聲息的遛進了美國政府的網站,黑客們帶走了什麽沒有人清楚,不過後知(zhī)後覺的美國政府在幾個月之後才發出了相關漏洞的預警,這個漏洞存在于美國政府的VPN提供商(shāng)Pluse VPN的産品上,漏洞編号爲CVE-2019-11510,據美國FBI的預警,黑客可以利用這個漏洞獲取登錄用戶的名單,讀取服務器的配置,讀取登錄驗證緩存并且拿到高級權限。漏洞一(yī)經披露,整個網絡風聲鶴唳,各種受影響的消息鋪天蓋地而來,攻擊者滲透進了數個美國政府的網絡,嘗試獲取了郵件信息,據悉漏洞發生(shēng)的時候,美國宇航局(NASA),有超過十個帶了這個Bug的服務器暴露在外(wài)網。藍(lán)星最強的美帝尚且如此狼狽,可見VPN漏洞之普遍。

自新冠疫情發生(shēng)以來,越來越多的機構或者企業選擇在家遠程辦公,爲了滿足足不出戶就能上課和學習,爲了對企業人員(yuán)進行遠程授權管理,VPN又(yòu)被推到了時代的聚光燈下(xià)。VPN,全稱爲虛拟專用網絡,其主要作用是連接處于互聯網上的各個終端,使其能夠像在局域網一(yī)樣訪問彼此的資(zī)源,并且提供統一(yī)的數據加密,授權管理服務,因此在政府、學校、商(shāng)業機構中(zhōng)被廣泛應用。VPN在疫情期間變得越來越火(huǒ),企業級用戶激增,其帶來豐厚效益提升的同時也帶來層出不窮的問題。

爲什麽VPN是衆多黑客喜聞樂攻的香饽饽

VPN是從外(wài)網進入内網的核心節點,類似的節點還有IPS、IDS等,這些節點是内網和外(wài)網邊界的核心節點,如果被攻克的話(huà),黑客就能事半功倍的進入内網,如入無人之境,帶來的收益是及其誘人的,同時VPN這個品類本身的産品滲透率就比IPS、IDS等這些産品高,因此更容易成爲黑客最常攻擊的目标。

以國外(wài)的VPN爲例,除了上述美國政府面臨的VPN問題之外(wài),在過去(qù)一(yī)年中(zhōng)海外(wài)的其他VPN服務提供商(shāng)例如:Palo Alto Networks、Fortinet、Cisco等都被披露有嚴重安全漏洞。從身份驗證失效,到遠程代碼執行問題,從登錄信息洩漏,到權限管理失效。以Cisco爲例子,最近就出現了遠程代碼執行的漏洞,例如CVE-2020-3323和CVE-2020-3331黑客能夠利用該漏洞控制Cisco用戶的服務器。國内的VPN也一(yī)樣,目前國内市場占有率靠前的深信服,其VPN也面臨同樣的情況,也在今年被爆出了漏洞。

安全廠商(shāng)需要提升産品安全性并保持透明,用戶也要逐步增強安全意識

從廠商(shāng)的角度,VPN廠商(shāng)應該在加大(dà)安全投入的同時還需要确保和客戶保持漏洞信息透明。

一(yī)方面,安全廠商(shāng)應該建立軟件安全研發流程,積極應用落實SDL或DevSecOps等。在需求、設計、發布、運營的軟件開(kāi)發全生(shēng)命周期中(zhōng)落地安全動作,通過安全培訓、威脅建模、安全測試等手段盡可能的前移發現安全漏洞;并通過建立質量門限把關産品安全交付質量,從而提升産品整體(tǐ)安全質量;實時關注安全情報,通過有效及時的應急響應機制,保障安全事件的有效止損和處置,最大(dà)化降低安全問題與事件對産品和用戶的影響。

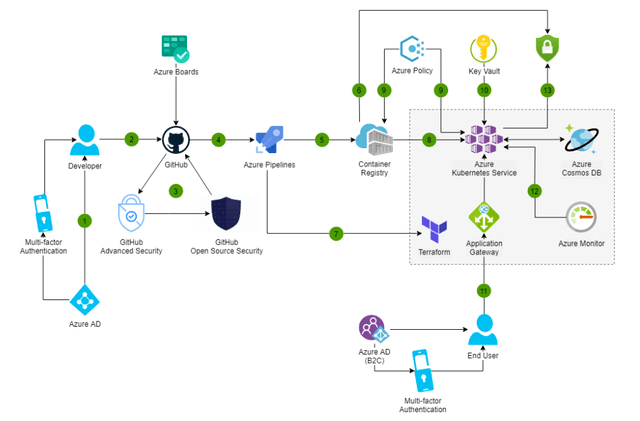

(圖片來源微軟官網,DevSecOpsin Azure)

另一(yī)方面,安全廠商(shāng)需要建設更好的産品漏洞通知(zhī)和維護機制。Google在這方面就做了良好的示範,首先Google實施了漏洞管理流程,其商(shāng)業化工(gōng)具和内部專門構建的工(gōng)具來掃描軟件漏洞,并通過自動和手動滲透工(gōng)作、質量保證流程、軟件安全審查和外(wài)部審核來确保軟件的安全性。然後Google成立了專門的漏洞管理團隊負責跟蹤和跟進漏洞。當Google确定了需要修複的漏洞之後,便會記錄漏洞,并根據嚴重程度确定優先級,然後爲其分(fēn)配所有者。然後Google漏洞管理團隊會跟蹤此類問題,并經常跟進,直至确認問題已得到修複。

從用戶的角度,也需要意識到VPN作爲系統邊界的重要性,要認真對待官方發出的漏洞預警并及時響應。《網絡安全法》規定關鍵信息基礎設施的運營者須對重要系統和數據進行容災備份,并對系統漏洞等安全風險采取相應的補救措施。省級以上政府有關部門、中(zhōng)央網信部門、公安部門會對關鍵信息基礎設施不定期開(kāi)展抽查和檢測工(gōng)作,針對較大(dà)安全風險或安全事件,會提出整改要求,甚至給予行政處罰。

VPN爲各類單位的遠程連接提供了有力保證,使得各類單位的業務能夠快速而高效的擴展到天南(nán)海北(běi)。雖然目前也有很多從業者在提VPN已經過時,現在應該使用零信任了,但因爲短期内零信任的落地障礙,估計VPN被零信任完全取代還有很長的路要走。爲确保VPN産品的安全使用,廠商(shāng)與用戶應齊心協力,一(yī)同打造更加安全的網絡環境。

上一(yī)篇:新型信用卡竊密工(gōng)具出現,黑客利用Telegram提取數據

下(xià)一(yī)篇:半年盤點丨2020上半年我(wǒ)國網絡安全政策法規&行業報告彙總